排序

我是如何走进黑客世界的? – 作者:MyselfExplorer

*本文原创作者:MyselfExplorer;翻译编辑:楼兰,本文属FreeBuf原创奖励计划,未经许可禁止转载 我想给你一把打开这扇门的钥匙,而你要做的便是静静的聆听接下来的故事。挖掘 0day&nbs...

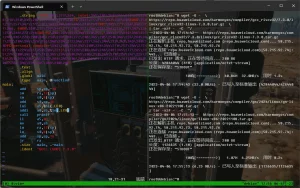

Osmedeus:用于侦察和漏洞扫描的全自动安全工具 – 作者:周大涛

什么是Osmedeus?Osmedeus允许您自动运行一系列令人敬畏的工具,以针对目标进行侦察和漏洞扫描。如何使用如果您不知道自己在做什么,只需输入以下命令或查看高级用法:./osmedeus.py -t example...

JSFind:扫描JS文件中链接的Burp脚本 – 作者:admin8

1 简介随着SPA网页的兴起,js文件中会包含大量前端路由和后端api的链接信息,获取到这些链接能提供更多的有效信息。burp自带的JS Link Finder效果很不错,不过找到的链接不能直接复制使用,需...

域渗透中的ACL访问控制和组策略利用方法 – 作者:斗象智能安全平台

前言在Windows域环境下的攻防对抗,有许多利用手段都与访问控制的权限相关。当企业域环境经历长时间的发展变化,部分运维管理工作可能会因疏漏和遗忘,留下一些存在风险隐患的配置,这些风险隐...

GDPR实施一周年:下个周年,会是什么样? – 作者:AngelaY

2018年5月25日,欧盟《通用数据保护条例》(GDPR)正式实施,旨在保护欧盟公民的个人数据,对企业的数据处理提出了严格要求。2019年5月25日,GDPR实施一周年,数据保护相关的案例与公开事件数量...

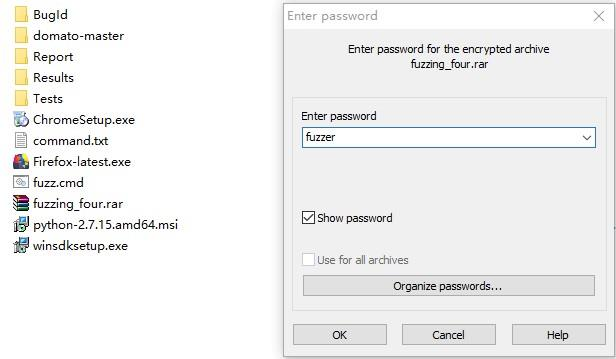

密码管理器进化史(24) – 作者:idguardoffline

➊ TL;DR(太长了,不想读)第二代密码管理器:有主密码保护的独立密码管理器安全技术:设置独立的主密码,端到端加密安全问题:一旦主密码泄露,可能导致所有密码被盗硬核警告,请酌情食用。➋...

360胡振泉:“政+企”战略棋局全面铺开,360网络安全协同创新产业基地成重庆新标签 – 作者:360安全

“网络安全实际上是人与人的对抗,对抗的本质在攻防两端能力的较量,因此,网络安全人才培养体系的完善十分重要。”360政企安全集团轮值总裁胡振泉在首届“钓鱼城杯”国际网络安全创新大赛致辞...

没想到你是这样的ByteCTF – 作者:bytedance

或许CTF赛场就是这样一个舞台,在每一次的思考和对抗中体会代码的坚硬和韵律,体会独有的务实的浪漫。。。2020年10月24日、25日,第二届ByteCTF暨字节跳动“安全范儿”高校挑战赛之ByteCTF初赛...

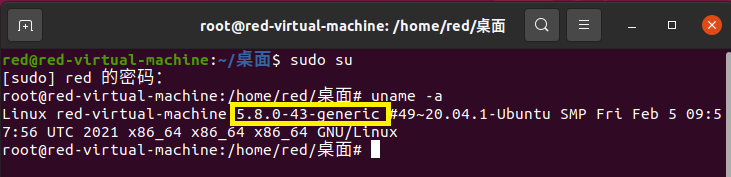

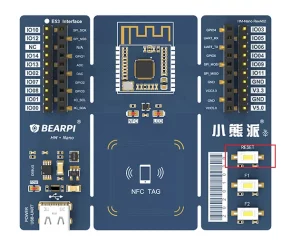

Free5gc+UERANSIM模拟5G网络环境搭建及基本使用 – 作者:中兴沉烽实验室

HW期间,为防范钓鱼,即日起FreeBuf将取消投稿文章的一切外部链接。给您带来的不便,敬请谅解~0x00 前言而在众多研究者打算投身于5G网络安全研究的时候,一个难题自然而然的摆在大家眼前:5G网...

德国SAP 10月更新修复多款产品中的多个安全漏洞 – 作者:偶然路过的围观群众

德国SAP于10月14日发布月度安全更新,修复15个最新披露的安全漏洞,其中包含一个超危OS命令注入漏洞。该超危漏洞编号为CVE-2020-6364,CVSS评分为10。该漏洞影响CA Introscope Enterprise Manag...