前言:

在一个秋高气爽的上午,佛系的我在做着佛系的事,正喝着猫屎咖啡(wocao),城里人真会玩,有没有鸡屎coffee。。。突然一个安服的美女给我发来一个微信,我来以为的约我看电影呢,上来一句就说原来的phpmyadmin后台登录爆破工具不行了。

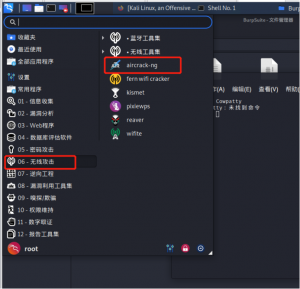

还给我发来个工具的截图:

想着闲着也是蛋疼,那既然美女开口了,那我就看看呗

这个工具是个老古董,现在都神马年代了。phpmyadmin早就更新了,爆破不了,那也是正常的。

正式开始:

废话不多说,我们先开始搭建测试环境,先是下载phpstudy集成环境。

这里需要注意:由于phpmyadmin4.8.5以上的版本,需要php7.5以上环境才能运行。

所以这里需要搭建两套环境。

我们这里分别运行两个虚拟机:

一个环境是php2016 + php7.0 + mysql + 自带的phpmyadmin(版本小于4.8.5)

看看能否正常访问:

另一个环境是最新版的phpstudy + phpmyadmin4.8.5

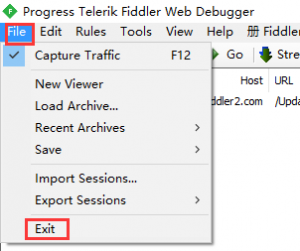

首先,祭出我们的爆破神器,burp爆破看看:

先爆破phpmyadmin4.7版本:

先抓包:

开始加载字典爆破:

返回的长度好多。。。

再看看正确密码的返回值:

正确的密码和错误的密码。返回的包和长度都是一样,无法分别。

同理,burp爆破最新版的也不行。。。

陷入了深深的沉思。

不放弃

既然burp不行,那我们就上万能的python。以爬虫的思路,去构造包,看看正确密码和错误密码,有哪些不一样。

经过抓包分析:新老版本最大的变化就是4.8.5及以上版本会有一点差别:

新版本会多一个参数set_session

加下来就开始写破解的python脚本:

核心代码如下:

先找token,再找是否有set_session参数,以此来判断新老版本,从而构造不同的paylaod。

新版本的构造的payload。

准备就绪:

开始测试:

收官。。。

兴奋的发给妹子呗。。。

妹子居然给我来一句,大哥哥(叫得我心痒痒),这个我不会用,能不能搞成(我一直感觉搞子不是很好听,邪恶的我呀~~~),那换成弄字。好像也不咋的。

言归正传,虽然我不好色,但是美女的力量还是无限的,既然美女发话了,那我就继续干~干干~~吧

进行python改造,引入import tkinter as tk

写到类里面:

然后就是布局,不一一介绍了。

运行一下exe看看:

这个就是个装逼的界面,啥用也没有,就是想在美女面前装下逼。

本来是打算远程从VPS上加载用户名和密码的,怕泄露VPS地址,就不搞了。。。

输入用户名admin 密码:Jeffcheng

不好意思,这个密码是大姐( J )开头,我写成了小姐。

登录进去后,输入待爆破的url

http://192.168.0.5/phpmyadmin4.8.5/

开始爆破:

爆破成功后弹窗。

字典要是跑完了,没成功的话,怎么办?

那就赶紧跑路吧,兄弟。。。

![安全小百科-[V4.05, V2.22] PROXIFIER – 先进灵活的全局代理客户端](https://aqxbk.com/wp-content/uploads/2021/11/87727thumb-300x196.png)

请登录后发表评论

注册