排序

Misc 第七篇——base64stego(伪加密,base64隐写)

题目描述:菜狗经过几天的学习,终于发现了如来十三掌最后一步的精髓 附件给了一个压缩包,伪加密,使用360解压缩成功解压。 解压后是一个文本文件,如下图,使用base64加密的一堆字符串, ...

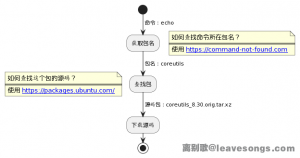

出中国记(下)

这篇文章是出中国记的下半部分。 继续插播广告:我们团队(Shopee Security Team)正在大力招聘,相关介绍和岗位JD见这里:https://www.leavesongs.com/PENETRATION/singapore-shopee-security-...

GitHub – HatBoy/Pcap-Analyzer: Python编写的可视化的离线数据包分析器

更新说明 将项目从Python2.X移植到Python3.X 修复了多个Bug 主要功能 1.展示数据包基本信息 2.分析数据包协议 3.分析数据包流量 4.绘制出访问IP经纬度地图 5.提取数据包中特定协议的会话连接...

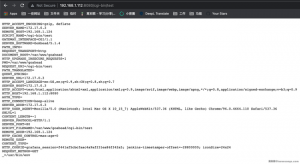

GoAhead环境变量注入复现踩坑记

昨天关注到了GoAhead的环境变量注入漏洞,主要是下面这两篇文章: PBCTF 2021 - RCE 0-Day in Goahead Webserver CVE-2021-42342 GoAhead 远程命令执行漏洞深入分析与复现 实际上已经是几个月...

大菠萝WifiPineapple使用浅析(二)

以下内容仅供技术研究学习使用!严禁用于非法操作!切实维护国家网络安全,普及相关网络安全知识是信安从业者的义务!这部分主要是针对插件和web管理页面仪表盘的使用。上一篇文章介绍到Dwall绵...

我是如何利用环境变量注入执行任意命令

本文发表于跳跳糖,转载请联系对方。 这周三在『代码审计知识星球』中发了一段代码,用户可以控制环境变量,但后面没有太多可控的地方,最后找到了一处执行命令,不过命令用户也不可控。用PHP...

Apache mod_proxy SSRF(CVE-2021-40438)的一点分析和延伸

周五晚上开始学习Apache HTTP Server(后文简称为Apache)mod_proxy的SSRF漏洞(CVE-2021-40438),并在星球简单介绍了一下编译、调试Apache服务器的方法,今天继续深入分析一下这个漏洞的成因...