搜索精彩内容

包含"vulnhub"的全部内容

Vulnhub DC-4靶机渗透 – 作者:hambugerhan

一、信息收集靶机基础信息:开启靶机,看靶机能否正常运行扫描局域网中的所有设备获取本kali机的ip易知,192.168.0.151是目标机,利用nmap扫描该ip:发现80端口开放,在浏览器中打开扫描该网站...

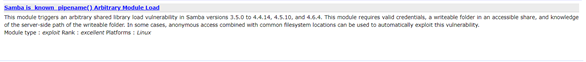

Samba远程代码执行漏洞CVE-2017-7494分析与复现 – 作者:隐藏的豆浆jpgong

漏洞简介2017年5月24日Samba官方发布了安全公告,新发布的Samba 4.6.4修复了一个严重的代码执行漏洞,漏洞编号CVE-2017-7494,漏洞影响了Samba 3.5.0 和包括4.6.4/4.5.10/4.4.14中间的版本。它...

穷举篇 – 作者:781333978

一、hydra详解和利用hydra是著名黑客组织thc的一款开源的暴力密码破解工具,可以在线破解多种密码。该工具是kali自带的,无需下载,常用参数如下1.1 hydra参数详解hydra [[[-l LOGIN|-L FILE] [...

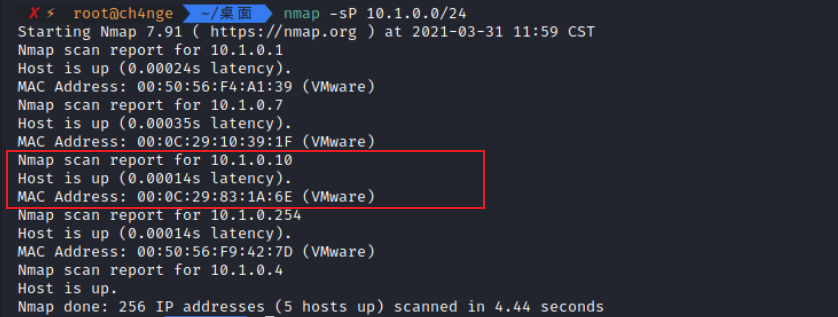

VulnHub靶场渗透之:Gigachad – 作者:公众号黑客前沿

环境搭建VulnHub是一个丰富的实战靶场集,里面有许多有趣的实战靶机。本次靶机介绍:http://www.vulnhub.com/entry/gigachad-1,657/下载靶机ova文件,导入虚拟机,启动环境,便可以开始进行靶机...

记一次靶机实验 – 作者:calmness

目录靶机地址信息收集Whatweb 查是否是CMS访问80页面IsIntS目录遍历PHP信息版本搜索漏洞利用hydra 爆破web登录页面尝试错误爆破:killerbeesareflying报错注入输入账户密码登录blog查看源码注入...

aria2任意文件写入漏洞-复现 – 作者:FengDao

Aria2是一个命令行下轻量级、多协议、多来源的下载工具(支持 HTTP/HTTPS、FTP、BitTorrent、Metalink),内建XML-RPC和JSON-RPC接口。在有权限的情况下,我们可以使用RPC接口来操作aria2来下载...

VulnHub靶场篇15-DerpNStink:1 – 作者:Kr1pt0

靶机地址:DerpNStink:1~ VulnHub难易程度:3.0 / 10.0文章简要记录渗透靶机每一个过程,对于渗透过程中的每一步并非十分的详细,其中部分内容会有错,望读者指出错误,谢谢!摘要:基础信息扫...

Vulnhub MR-ROBOT: 1 靶机渗透 – 作者:WAFmax

基础信息链接:https://www.vulnhub.com/entry/mr-robot-1,151/ 发布日期:2016年6月28日 难度:简单/中等 目标:获取三个不用的locations 运行:VMware Workstation Pro 前言本次靶机使用的VMw...

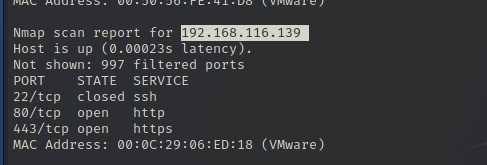

VulnHub-Pentester Lab: Play XML Entities – 作者:ch4ngeba

靶场信息地址:https://www.vulnhub.com/entry/pentester-lab-play-xml-entities,119/ 发布日期:2015年4月7日 目标:登录admin用户运行:VMware Workstation 16.x Pro(默认为NAT网络模式) 描...

VulnHub-XXE LAB 1 – 作者:ch4ngeba

靶场信息地址:https://www.vulnhub.com/entry/xxe-lab-1,254/ 发布日期:2018年8月8日 目标:获得flag 运行:VMware Workstation 16.x Pro(默认为NAT网络模式) 描述: Haboob团队针对已发表...